Asegurar mi alojamiento compartido

fr:Sécuriser mon hébergement mutualisé en:Securing my mutualized hosting es:Asegurar mi alojamiento compartido

Introducción

Verás en este artículo, las diferentes posibilidades para asegurar tu hosting compartido.

Enviando correo

Para que el envío de correo electrónico solo esté autorizado desde su alojamiento compartido para su nombre de dominio, lo invitamos a configurar un campo SPF en la zona DNS de su nombre de dominio: https://fr-wiki.ikoula.com/fr/Qu%27est_que_le_SPF_%3F

Si se intenta enviar un correo electrónico con su nombre de dominio a través de un servidor no autorizado, se colocará directamente en SPAM o se bloqueará de acuerdo con la política de seguridad del servidor de correo electrónico de destino.

Como recordatorio, puede administrar la zona DNS de su nombre de dominio de esta manera: https://fr-wiki.ikoula.com/fr/Comment_administrer_ma_zone_DNS_depuis_mon_PLESK

Contraseña

Utiliser des mots de passes complexes que ce soit pour l'accès à vos boîtes mails, l'accès FTP, l'accès à votre compte Ikoula, l'accès à l'interface d'administration de vos CMS, l'accès à votre base de datos.

Puede usar este sitio para generar contraseñas seguras: https://www.motdepasse.xyz/

- Para modificar sus contraseñas FTP, puede hacerlo a través de la gestión de acceso FTP de su interfaz Plesk: https://fr-wiki.ikoula.com/fr/Acc%C3%A9der_%C3%A0_la_gestion_de_mes_comptes_FTP

- Para cambiar las contraseñas de sus buzones, puede hacerlo a través de la gestión de sus buzones en su interfaz Plesk: https://fr-wiki.ikoula.com/fr/Acc%C3%A9der_%C3%A0_la_gestion_de_mes_bo %C3%AEtes_mails

- Para cambiar la contraseña de su cuenta Ikoula, puede hacerlo así: https://fr-wiki.ikoula.com/fr/Comment_changer_son_mot_de_passe

- Para cambiar la contraseña de usuario de su base de datos, puede hacerlo a través de su interfaz Plesk.

Manteniendo su CMS actualizado

Si usa un CMS, lo invitamos a mantenerlo actualizado, de hecho, la mayor parte de la piratería proviene en gran medida de las fallas del CMS:

- Puede consultar este sitio que enumera las diversas vulnerabilidades de Wordpress: https://www.cvedetails.com/vulnerability-list/vendor_id-2337/product_id-4096/

- Joomla: https://www.cvedetails.com/vulnerability-list/vendor_id-3496/product_id-16499/Joomla-Joomla-.html

- Prestashop: https://www.cvedetails.com/vulnerability-list/vendor_id-8950/Prestashop.html

Estos defectos suelen corregirse en las actualizaciones propuestas.

Aquí hay enlaces que explican cómo actualizar los diferentes CMS:

- Para Wordpress, puede actualizarlo así: https://codex.wordpress.org/fr:Mettre_a_Jour_WordPress

- Para Joomla: https://docs.joomla.org/J3.x:Updating_from_an_existing_version/fr

- Para Prestashop: https://addons.prestashop.com/fr/migration-donnees-auvegarde/5496-.html?pab=1&

Complementos/Temas

Utiliza plugins/temas de confianza, para ello te invitamos a utilizar sitios oficiales para obtener tus plugins/temas, por ejemplo para Wordpress, también debes mantenerlos actualizados: https://fr.wordpress. org/themes/, https://fr.wordpress.org/plugins/

También lo invitamos a revisar las calificaciones/reseñas de los complementos para ver si otros usuarios han tenido problemas con ellos.

Análisis de malware

Tiene la posibilidad de escanear su sitio web para detectar malware presente a través de herramientas en línea como: https://sitecheck.sucuri.net/

Enviando correo desde un script no autorizado

Si se envió un correo electrónico desde un script, puede identificar el script en cuestión en el encabezado del correo electrónico (https://fr-wiki.ikoula.com/fr/R%C3%A9cuperer_les_headers_de_mes_courriers) utilizando el campo: X-PHP-Originating-Script: scriptname.php , luego cámbiele el nombre o elimínelo según corresponda para que ya no se ejecute.

Ejemplo de un correo electrónico que se envió desde un script php:

Return-Path: <sitename@server.example.com> Received: from [x.x.x.x] by example.com (MTA v5/:PGFiZWxsZW5AbWFuYWdlZHNoYXJlZDIuYXJyb3dxdWljay5uZXQ_) with SMTP id <20130717204350103198600015> for <example@example.com>; Wed, 17 Jul 2013 20:43:50 -0500 (CDT) (envelope-from sitename@server.example.com, notifiable emailhost server.example.com) Received: by server.example.com (Postfix, from userid 1040) id 888C414E32F; Wed, 17 Jul 2013 20:27:09 -0500 (CDT) To: example@example.com Subject: Order Detail X-PHP-Originating-Script: 1040:kka3f2.php From: "First-Class Mail Service" <test@example.com> Reply-To: "First-Class Mail Service" <test@example.com> Mime-Version: 1.0 Content-Type: multipart/alternative;boundary="----------137411082951E7446D85129" Message-Id: <20130718012709.888C44414E32F@server.example.com> Date: Wed, 17 Jul 2013 20:27:09 -0500 (CDT)

Por lo tanto, vamos a eliminar o cambiar el nombre del script *kka3f2.php* para que ya no se ejecute.

Asegurando su instalación de Wordpress

Para wordpress, puede proteger su instalación de esta manera: https://fr-wiki.ikoula.com/fr/Comment_s%C3%A9curiser_et_maintenir_son_installation_Wordpress

Cifrar intercambios entre cliente y servidor

Cifre los intercambios entre el cliente y el servidor configurando un certificado SSL, puede usar 'Let's Encrypt' en hosting con Plesk 12.5: https://fr-wiki.ikoula.com/fr/Comment_installer_un_certificat_Let%27s_encrypt_depuis_mon_acc%C3% A8s_Plesk_%3F

Esto permite que los "sniffers" no puedan ver lo que pasa entre el navegador (cliente) y el servidor y, por lo tanto, no recuperen información esencial como contraseñas, datos importantes.

También ofrecemos certificados SSL en esta dirección: https://www.ikoula.com/fr/certificats-ssl

Versión de PHP

Utilice las últimas versiones de PHP para superar las diversas vulnerabilidades de seguridad, puede cambiar la versión de PHP de su alojamiento de esta manera: https://fr-wiki.ikoula.com/fr/Comment_changer_la_version_de_PHP_pour_mon_h%C3%A9bergement

También puede consultar este artículo para aprender a combatir las fallas de PHP: https://www.lije-creative.com/script-php-faille/

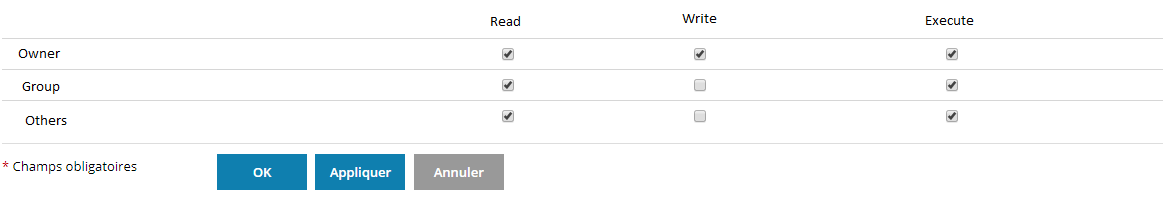

Permisos

Se recomienda encarecidamente no utilizar todos los derechos para sus archivos en su alojamiento (777), por defecto le recomendamos que utilice los derechos en '755' o '705' como este (755):